|

| Новости сайта [15] |

| Новости Microsoft [663] |

| Новости Xbox [7] |

| Новости Games [30] |

| Новости Google [43] |

| Новости Hardware [32] |

| Мобильные устройства [49] |

| Компьютеры и планшеты [30] |

| Новости о вирусах [19] |

| Новостные слухи [28] |

| Интернет события и новости [79] |

| Компания-бренды [70] |

| Безопасность [24] |

| Праздники [6] |

Владимир написал:

Виктор написал:

Владимир написал:

Trojan.Rbrute взламывает Wi-Fi-роутеры

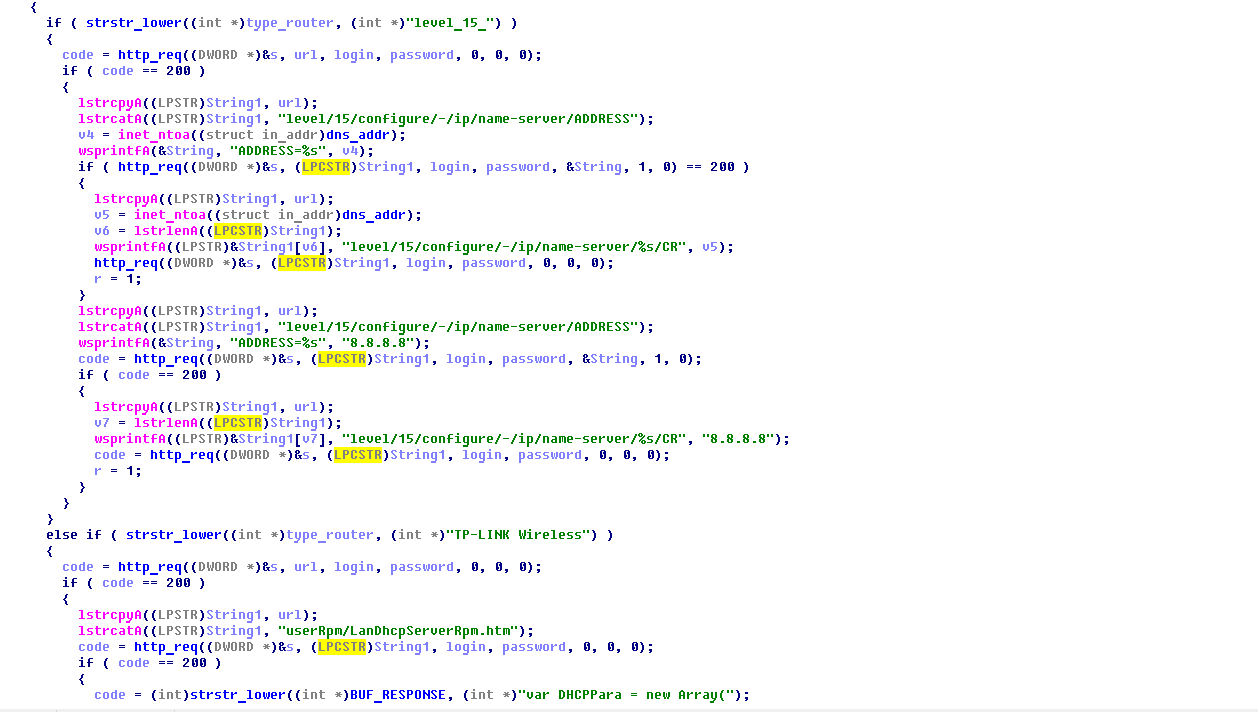

Специалисты компании «Доктор Веб» исследовали вредоносную программу Trojan.Rbrute, предназначенную для взлома паролей Wi-Fi-роутеров методом перебора (brute force), а также подмены адресов DNS-серверов, указанных в настройках этих устройств. Злоумышленники используют данную вредоносную программу для распространения файлового вируса, известного под именем Win32.Sector.

Запустившись на инфицированном компьютере, работающем под управлением Windows, Trojan.Rbrute устанавливает соединение с удаленным сервером и ожидает от него соответствующих команд. В качестве одной из них троянец получает диапазон IP-адресов для выполнения сканирования. Вредоносная программа обладает функционалом по подбору паролей к следующим моделям Wi-Fi-роутеров: D-Link DSL-2520U, DSL-2600U, TP-Link TD-W8901G, TD-W8901G 3.0, TD-W8901GB, TD-W8951ND, TD-W8961ND, TD-8840T, TD-8840T 2.0, TD-W8961ND, TD-8816, TD-8817 2.0, TD-8817, TD-W8151N, TD-W8101G, ZTE ZXV10 W300, ZXDSL 831CII и некоторым другим. Фактически, троянец способен выполнять две команды:

1.сканирование сети по заданному диапазону IP-адресов;

2.перебор паролей по словарю.

При этом перечисленные команды не взаимосвязаны и могут выполняться троянцем по отдельности. Если по одному из опрошенных IP-адресов обнаруживается работающий роутер, Trojan.Rbrute получает оттуда веб-страницу, определяет модель устройства с использованием тега realm=\", и рапортует об этом событии на управляющий сервер.

Также троянец может получить команду на подбор пароля к обнаруженному роутеру по словарю — такое задание содержит все необходимые исходные данные: IP-адрес цели, DNS для подмены и словарь паролей. В качестве логина Trojan.Rbrute использует значения admin или support.

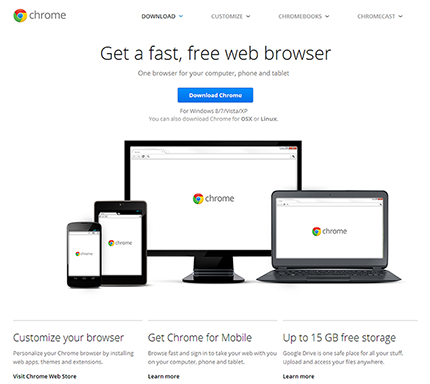

Если аутентификация с подобранным сочетанием логина и пароля прошла успешно, троянец рапортует на удаленный сервер об успешном факте взлома и посылает роутеру запрос на изменение адресов зарегистрированных в его настройках DNS-серверов. В результате при попытке открытия в окне браузера различных веб-сайтов пользователь может быть перенаправлен на другие ресурсы, специально созданные злоумышленниками. Эта схема в настоящее время используется киберпреступниками для расширения численности бот-сети, созданной с использованием вредоносной программы Win32.Sector.

В целом используемая злоумышленниками схема выглядит следующим образом.

1. На компьютер, уже инфицированный вирусом Win32.Sector, с использованием этой вредоносной программы загружается Trojan.Rbrute.

2. Trojan.Rbrute получает с управляющего сервера задания на поиск Wi-Fi-маршрутизаторов и данные для подбора паролей к ним.

3. В случае успеха Trojan.Rbrute подменяет в настройках роутера адреса DNS-серверов.

4. При попытке подключения к Интернету пользователь незараженного компьютера, использующий подключение через скомпрометированный маршрутизатор, перенаправляется на специально созданную злоумышленниками веб-страницу.

5. С этой страницы на компьютер жертвы загружается вирус Win32.Sector и инфицирует его.

6. Впоследствии Win32.Sector может загрузить на вновь инфицированный ПК копию троянца Trojan.Rbrute. Цикл повторяется.

Сигнатура Trojan.Rbrute добавлена в вирусные базы Dr.Web. Специалисты компании «Доктор Веб» рекомендуют владельцам Wi-Fi-роутеров не использовать на своих устройствах настройки по умолчанию и устанавливать в административном интерфейсе роутеров сложные пароли, которые затруднят их взлом методом простого перебора.

Источник: Dr.Web®

|

|